ランサムウェア「二重脅迫・三重脅迫」の最新動向と中小企業の備え方

ランサムウェア攻撃は、もはや「データを暗号化して身代金を要求する」だけの手口ではなくなりました。

近年は「暗号化+情報暴露」の二重脅迫が主流となり、さらにDDoS攻撃や顧客・取引先への直接連絡を組み合わせた三重・四重脅迫が一般化しています。中堅・中小企業も例外ではなく、「バックアップがあれば大丈夫」という従来の発想は急速に通用しなくなっています。

本記事では、ランサムウェアの多重脅迫の最新動向と、中小企業が今すぐ取るべき多層防御とインシデント対応の実装ポイントをわかりやすく解説します。

ランサムウェアはなぜ「多重脅迫」化したのか

ランサムウェアは2010年代後半に「単純な暗号化攻撃」として広く認知されました。しかし、企業側でバックアップ運用が浸透するにつれ、「払わなくても復旧できる」ケースが増え、攻撃者の収益が低下しました。

そこで登場したのが、身代金を払わない理由を一つずつ潰していく多重脅迫という発想です。

多重脅迫の進化|一次〜四次脅迫

| 段階 | 名称 | 手口 |

|---|---|---|

| 一次脅迫 | 単一脅迫(暗号化) | データ・サーバを暗号化し、復号鍵と引き換えに身代金を要求 |

| 二次脅迫 | 情報暴露(リークサイト掲載) | 事前に窃取した機密データを「払わなければ公開する」と脅す |

| 三次脅迫 | DDoS攻撃 | 企業のWebサイトやサービスにDDoS攻撃を仕掛け、業務妨害を継続 |

| 四次脅迫 | 顧客・取引先・報道への直接連絡 | 流出データに含まれる顧客・取引先・メディアに直接連絡し、被害企業に圧力 |

特に四次脅迫まで進むと、「払わない」という判断のたびに新しい被害が連鎖する構造となり、経営判断は極めて困難になります。

RaaS(Ransomware-as-a-Service)モデルの定着

ランサムウェアは、もはや高度なハッカーだけが扱える攻撃ツールではありません。

ダークウェブでは、「RaaS(Ransomware-as-a-Service)」と呼ばれるサブスクリプション型の攻撃キットが流通しています。攻撃ツール本体・リークサイト・身代金交渉サポートまでをワンパッケージで貸し出し、収益を分配する仕組みです。

この結果、技術力のない攻撃者でも本格的なランサムウェア攻撃を仕掛けられる状況が生まれ、攻撃数の急増と中小企業への裾野拡大が進んでいます。

2024〜2025年の被害トレンド

警察庁・IPAなど公的機関の発表でも、ランサムウェア被害件数は依然として高止まりが続いています。最近の傾向を整理すると、以下のような特徴があります。

① 中小企業の被害比率が上昇

国内の被害企業のうち約半数が中小企業という統計が複数年続いており、「うちの会社は規模が小さいから狙われない」は完全に過去の発想です。

特にサプライチェーンに組み込まれた中小企業は、大手企業への侵入経路として狙われやすい傾向があります。

② 侵入経路はVPN機器・リモートアクセスが上位

侵入経路として最も多いのが、VPN機器の脆弱性悪用やリモートデスクトップ(RDP)の認証情報悪用です。

リモートワーク普及で公開されたVPN・RDPが、パッチ未適用や弱いパスワード運用により狙われ続けています。次いで多いのが、フィッシングメールによる初期感染です。

③ 復旧期間の長期化と高額化

復旧までに1ヶ月以上を要するケースが半数を超え、被害額(業務停止損失含む)は1社あたり数千万円〜数億円規模に達するのが珍しくなくなっています。

身代金そのものより、業務停止・取引先対応・調査費用・信頼回復コストのほうが圧倒的に大きいのが実情です。

④ 業種を問わない被害拡大

製造業・医療・自治体・物流・教育など、業種を問わず被害が報告されています。特に医療機関や自治体では「業務停止=市民生活への影響」に直結するため、攻撃者にとって支払い圧力をかけやすい標的とされています。

多層防御|「侵入させない」「広げない」「復旧できる」の3層

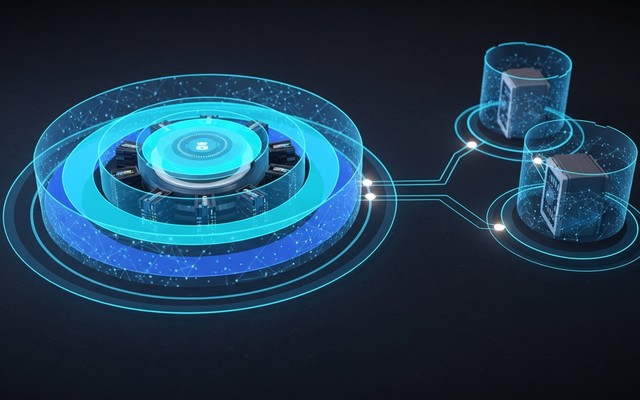

多重脅迫時代のランサムウェア対策は、単一製品では防げません。「侵入させない」「広がらせない」「復旧できる」の3層で考えるのが基本です。

① 侵入させない|入口対策

- VPN機器・RDPの脆弱性パッチ徹底:公開機器のCVE対応は最優先

- フィッシング耐性のある多要素認証(MFA):可能であればFIDO2/パスキー

- クラウド型メールセキュリティ:AI/URLサンドボックスで初期感染を遮断

- 不要なリモートアクセスポートを閉じる/ZTNAへ移行

- 従業員向けの行動ベース教育:怪しいメールは「見抜く」ではなく「報告」

② 広がらせない|内部拡散・データ窃取の阻止

- EDR/XDR:エンドポイントの不審挙動をリアルタイム検知・隔離

- MDR(Managed Detection and Response):24時間ベンダーSOCが対応代行

- 特権ID管理:管理者権限の常時利用を避け、必要時のみ昇格

- ネットワーク分割(セグメンテーション):被害範囲を限定

- DLP(情報漏えい防止):大容量データの社外送信を検知・遮断

特に二次脅迫(情報暴露)を防ぐには、暗号化される前の「データ窃取」段階で検知できるEDR/XDRの存在が決定的に重要です。

③ 復旧できる|バックアップとBCP

- 3-2-1ルール:3つのコピー/2種類のメディア/1つはオフサイト

- イミュータブル(改変不能)バックアップ:攻撃者からも変更・削除できない領域

- 定期的な復旧テスト:バックアップは「取れているか」より「戻せるか」

- 業務継続計画(BCP):システム停止時の代替業務手順を文書化

- サイバー保険の検討:復旧費用・第三者対応コストをカバー

バックアップは依然として最も強力な対策ですが、「バックアップだけ」では二次脅迫を防げない点に注意が必要です。

インシデント発生時のリアルな対応フロー

万一被害に遭った場合、最初の数時間の対応で被害規模が大きく変わります。中小企業向けの最低限の対応フローは以下の通りです。

STEP 1|被害発覚直後(〜数時間)

- 感染端末をネットワークから隔離(電源は切らない/メモリ上の証拠保全のため)

- 身代金要求メッセージのスクリーンショット保存

- 経営層への一報と対策本部の立ち上げ

- セキュリティベンダー/販売代理店への連絡

- 警察(サイバー犯罪相談窓口)/JPCERT/CCへの連絡

STEP 2|初動調査(〜数日)

- 侵害範囲・侵入経路の特定(フォレンジック調査)

- 窃取データの種類・量の確認

- 個人情報漏えいが疑われる場合は個人情報保護委員会への速報(72時間以内)

- 取引先・顧客への一次連絡方針の決定

STEP 3|復旧と再発防止(〜数週間)

- クリーンな環境への再構築(同じ侵入経路を残さない)

- バックアップからのデータリストア(事前テストが命)

- 影響を受けた認証情報の総入れ替え

- 再発防止策の実装・社内共有

- 監督官庁・取引先への正式報告

重要なのは、これらを「事故が起きてから考える」のではなく、平時に手順書化(プレイブック)しておくことです。中小企業でも、A4数枚程度の手順書を作っておくだけで、初動の混乱を大きく減らせます。

中小企業向け|現実的な実装ロードマップ

すべてを一度に揃えるのは現実的ではないため、優先度の高い対策から段階的に整備します。

STEP 1|今すぐ着手すべきこと

- VPN機器・RDP・公開サーバの脆弱性パッチ適用とパスワード強化

- 全社員アカウントへのMFA必須化

- バックアップの『3-2-1ルール』達成と定期的な復旧テスト

- 不審メール報告窓口の設置と全社告知

STEP 2|3〜6ヶ月以内に整備したい対策

- EDR/XDRの導入+ベンダー提供のMDR利用

- クラウド型メールセキュリティ(AI検知/URLサンドボックス)

- イミュータブルバックアップへの移行

- インシデント対応プレイブックの作成と机上訓練

STEP 3|中長期で目指したい体制

- ZTNA(ゼロトラストネットワークアクセス)への移行

- SIEM/ログ監視の整備(または外部MSSP活用)

- サイバー保険の加入

- 取引先・委託先のセキュリティ要件への対応

まとめ:「払わない」を選べる体制を平時に作る

ランサムウェアの多重脅迫は、「身代金を払わない理由を一つずつ潰す」ことを目的として進化してきました。

最終的に経営者に求められるのは、「払わない」という判断を平時の準備によって裏付けられる体制を作ることです。

そのためには、入口対策・侵害後対策・復旧体制の3層を、自社の規模と予算に応じて段階的に整備することが必要不可欠です。

c-compe.comでは、EDR・MDR・メールセキュリティ・クラウドバックアップなど、ランサムウェア対策に必要な製品を複数ベンダーで比較できます。自社に合った組み合わせの相談はお気軽にお問い合わせください。