公認会計士事務所の情報セキュリティ対策|JICPA実務指針第5号を実装する完全ガイド

{

“@context”: “https://schema.org”,

“@type”: “FAQPage”,

“mainEntity”: [

{

“@type”: “Question”,

“name”: “JICPA実務指針第5号は法的拘束力がありますか?”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “実務指針自体は日本公認会計士協会が会員に向けて発出する「指針」であり、直接的な法律ではありません。ただし、公認会計士法第27条の秘密保持義務や倫理規則 R114 への準拠を実務面で示す手段として位置付けられているため、事実上、会員(公認会計士事務所等)は遵守すべき基準として扱う必要があります。さらに監査事務所においては品質管理基準報告書第1号への対応の一環としても参照されるため、実務上の拘束力は高いといえます。”

}

},

{

“@type”: “Question”,

“name”: “1人事務所でも CISO や CSIRT の設置は必要ですか?”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “実務指針 A12 では「識別している情報漏えいのリスクの程度、業務上使用する情報の量や重要性によっては、CISO や CSIRT の設置についても検討する」と書かれており、規模に応じた判断が認められています。1人事務所では本人が経営者・情報セキュリティ担当者・利用者すべての役割を兼ねますが、その場合でもセキュリティ・ポリシー文書の整備、情報資産台帳の作成、緊急時連絡体制(外部CSIRT・サイバー保険会社・所属士業会の連絡先)の事前整備は必須です。インシデント対応はマネージドXDR(MDR)を月数万円で外注するのが現実解です。”

}

},

{

“@type”: “Question”,

“name”: “監査法人と税理士事務所で対応に違いはありますか?”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “実務指針第5号は公認会計士事務所等(監査法人含む)を直接の対象としますが、税理士事務所も「会計事務所」として同様の機密情報を取り扱うため、本指針を準用するのが望ましいとされています。違いがあるとすれば(1)監査法人は品質管理基準報告書第1号の品質目標としても情報セキュリティが組み込まれること、(2)大手監査法人ではISMS取得やSOC2レポートの取得まで踏み込むこと、(3)税理士事務所は日税連ガイドラインも併せて参照する点です。共通する技術対策(MFA・EDR・暗号化・バックアップ)はいずれにおいても必須です。”

}

},

{

“@type”: “Question”,

“name”: “関与先からセキュリティチェックシートを求められた場合、どう対応すればよいですか?”,

“acceptedAnswer”: {

“@type”: “Answer”,

“text”: “上場企業や金融機関を関与先とする場合、200〜500項目に及ぶセキュリティチェックシートの回答や、ISO27001(ISMS)認証・SOC2レポートの提示を求められるケースが増えています。実務指針 A14 でも「関与先等から公認会計士事務所等としての情報管理体制が自社と同等であるかを問われている場合は、関与先等が考えている情報の重要度に応じた管理体制の構築を検討する」と明記されています。事前準備として(1)情報セキュリティポリシー文書、(2)情報資産台帳、(3)IPA「SECURITY ACTION」二つ星宣言、(4)EDR・MFA・バックアップの実装証跡、を整備しておくと回答工数を大幅に削減できます。”

}

}

]

}

公認会計士事務所が扱う情報は 関与先の財務・経営情報、未公開情報、個人情報 など、社会的影響が極めて大きい一級の機密データです。

2025年7月に最終改正された 日本公認会計士協会(JICPA)の実務指針第5号「公認会計士業務における情報セキュリティに関する実務指針」は、こうした情報を保護するために会計事務所が整備すべき管理体制を、経営者・情報セキュリティ担当者・利用者の3者の役割に分けて具体的に示しています。

本記事では、JICPA実務指針第5号の要点を整理しつつ、各要求事項を 実務で動かすための具体的なIT製品とソリューション にマッピングして解説します。

JICPA実務指針第5号とは?会計事務所が押さえるべき要点

実務指針第5号は、2008年1月に初版が出され、ITの進歩やサイバー攻撃の高度化に合わせて累次の改正を経て、2025年7月の最終改正に至っています。直近改正のポイントは次のとおりです。

- RPA・AIの業務利用を踏まえた情報セキュリティ体制の見直しが明記

- クラウドサービス/外部委託先管理の章を独立化(A22, A36)

- サイバーセキュリティ対応を経営者の重要課題として位置付け(A23)

- 情報漏えい時の72時間対応(個人情報保護法と整合)を意識した 緊急時対応の事前整備

本指針が焦点を当てるのは情報の 機密性(紛失・不正持ち出し・私的利用を含む漏えいの防止)であり、対象は電子データだけでなく 紙媒体(監査調書・関与先入手資料) も含まれます。

会計事務所が直面する5つの情報セキュリティリスク

実務指針 A1〜A5 で示されているリスク類型を、会計事務所の実務に即して整理すると次の5つに集約できます。

| リスク類型 | 典型シナリオ | 指針対応箇所 |

|---|---|---|

| ① 情報機器の紛失・盗難 | 監査現場へのノートPC持ち運び中の置き忘れ、USBの紛失 | A1, A32 |

| ② 内部者による不正・私的利用 | 退職予定者によるデータ持ち出し、未公開情報の私的利用 | A2, A26 |

| ③ サイバー攻撃 | 標的型フィッシング、ランサムウェア、ビジネスメール詐欺(BEC) | A5, A23 |

| ④ クラウド/外部委託先経由の漏えい | 業務クラウドの設定ミス、外部委託先での情報漏えい | A22, A36 |

| ⑤ 紙媒体の紛失 | 監査調書の置き忘れ、シュレッダー処理漏れ | A4, A21, A35 |

近年特に深刻化しているのが ③のサイバー攻撃 と ④のクラウド経由の漏えい です。生成AIによるフィッシングメールの巧妙化、SaaS設定ミスを突いた攻撃が増えており、従来の「USB禁止・PC暗号化」だけでは対応しきれません。

3つの主体の役割|経営者・情報セキュリティ担当者・利用者

実務指針は 経営者・情報セキュリティ担当者・利用者 という3つの主体それぞれに明確な役割を定めています。1人事務所であっても、同じ人が役割を兼任する形で全責任を網羅的に果たすことが求められます。

| 主体 | 主な責務(指針項目) |

|---|---|

| 経営者 | セキュリティ・ポリシー策定(A16)、トップダウンでの周知徹底(A17)、情報資産台帳作成と更新(A12)、必要予算と人材確保(A12)、CISO/CSIRT設置の検討(A12)、教育研修の計画(A19)、外部委託先管理(A22)、サイバーセキュリティ対応(A23)、漏えい時連絡体制の整備(A24) |

| 情報セキュリティ担当者 | アクセス権限管理(A26)、パスワードポリシー設定(A27)、バックアップ実施(A28)、ファイアウォール設置(A29)、マルウェア対策(A30)、EOL OS/ソフト利用禁止(A31)、暗号化・端末セキュリティ(A32)、廃棄管理(A33)、データ授受の方針(A34)、紙媒体管理(A35)、SNS利用ポリシー(A37)、情報資産台帳棚卸(A38)、定期モニタリング(A39) |

| 利用者(職員) | データの慎重取扱い(A43)、強固なパスワード設定(A44)、定期バックアップ(A45)、不審ネットワークへの非接続(A46)、マルウェア対策ソフトの最新化(A47)、EOL機器使用禁止(A48)、機器紛失防止(A49)、データ廃棄手順遵守(A50)、メール誤送信防止(A51)、紙媒体の慎重管理(A52)、SNS発信時の配慮(A54) |

14領域の対策|JICPA要求事項を満たすIT製品マッピング

実務指針 A14 では、情報セキュリティ対策を 「組織的・人的・物理的・技術的・利用状況監視」の5つの層に分類しています。各要求事項を実装する具体的なIT製品・サービスを整理します。

| JICPA要求事項 | 実装ソリューション例 |

|---|---|

| アクセス権限管理(A26) | Microsoft Entra ID(条件付きアクセス)、Google Cloud Identity(コンテキストアウェア)。詳細はEntra ID vs Cloud Identity 比較 |

| パスワード管理(A27, A44) | パスワードマネージャー(1Password Business、Bitwarden)、MFA必須化(Microsoft Authenticator、FIDO2パスキー)。使い回し禁止 |

| バックアップ(A28, A45) | SaaSバックアップ(SysCloud、Veeam Data Cloud、AvePoint)。M365バックアップ比較/3-2-1ルール |

| ネットワーク接続管理(A29) | UTM(FortiGate、Sophos XGS)、SASE(Cato Networks、Zscaler) |

| マルウェア対策(A30, A47) | EDR(Sophos Intercept X、CrowdStrike Falcon、SentinelOne)、Defender for Business |

| EOL OS/ソフト管理(A31, A48) | Microsoft Intune、Sophos Endpoint(パッチ管理機能)。パッチ管理 |

| 端末暗号化(A32, A49) | Windows BitLocker、macOS FileVault(Intuneで強制適用) |

| データ授受/DLP(A34, A51) | Microsoft Purview DLP、Sophos Email、添付ファイル自動暗号化(M365 Purview Information Protection)。DLP入門 |

| 廃棄(A33, A50) | 物理破壊サービス(廃棄証明書付き)、データ消去ソフト(Active Killdisk) |

| クラウド利用(A36, A53) | CASB(Microsoft Defender for Cloud Apps、Netskope)、SaaS設定ミス検知(SSPM) |

| SNS利用(A37, A54) | SNS利用ガイドライン文書化、教育研修の定期実施 |

| 情報資産台帳(A38) | Excel/Notion/kintoneでの台帳管理、Microsoft Purview Information Protection |

| モニタリング(A39) | SIEM(Microsoft Sentinel)、XDR、MDR外注。SIEM/XDR/SOAR比較/MDR比較 |

| 教育研修(A19) | Sophos Phish Threat(標的型メール訓練)、社内動画+確認テスト |

クラウドサービス利用と外部委託先の管理

実務指針 A22 と A36 では、クラウドサービスや外部委託先を利用する場合に 「自己の公認会計士事務所等と同程度以上の情報セキュリティ対策が実施されているかどうかを確かめる」 ことが求められています。

具体的に確認すべきポイントは次のとおりです。

- 法人向けサービスの利用:個人プランや無料プランは原則使わない

- 第三者認証の確認:ISO27001(ISMS)、ISMAP、SOC2 Type II レポートの提示を求める

- 事務所側の設定責任:MFA・暗号化・バックアップの設定は事務所側で必ず適切に行う

- 継続モニタリング:年1回以上、委託先のセキュリティ報告書を入手・確認

- 退職時のアカウント削除:退職者アカウントを即日削除する手順を文書化

特に、関与先データを扱う 監査ファイルサーバ・電子調書システム をクラウドで運用する場合は、契約前に必ずSOC2レポートかISO27001認証の有無を確認してください。

サイバーセキュリティ対応とインシデント発生時の対応

実務指針 A23 は 「組織への入口で完全に阻止することは困難であり、内部への侵入を前提とした対策」 を求めています。これはゼロトラストの考え方と一致します。具体的には次の3層を整備します。

- 入口対策:ファイアウォール/UTM、メールゲートウェイ、Webフィルタリング

- 内部対策:EDR/XDR、IDセキュリティ(条件付きアクセス)、データ暗号化

- 出口対策:DLP(情報漏えい防止)、CASB(クラウド利用制御)、ログ監視

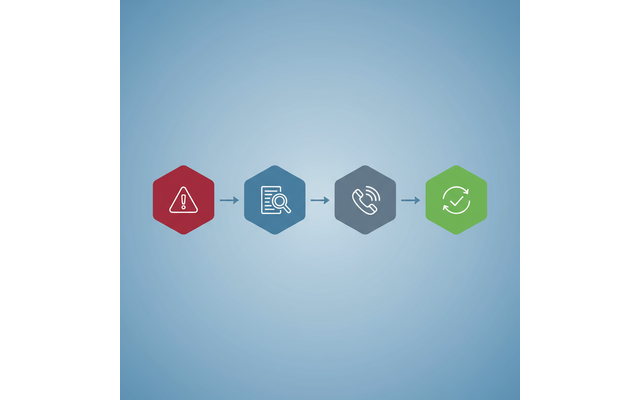

インシデント発生時の対応(A24)では、72時間以内の対応を意識した 事前整備 が鍵となります。改正個人情報保護法と72時間報告義務もあわせて参照してください。

最低限の事前整備項目:

- 緊急時連絡体制(経営者→情シス担当→外部CSIRT/JICPA/個人情報保護委員会)の文書化

- サイバー保険への加入と保険会社への第一報フローの確認

- 外部のフォレンジック調査会社・MDR事業者との事前契約

- 関与先への通知文ドラフトの準備

- 年1回以上の机上訓練(インシデント対応シミュレーション)

段階的導入計画|JICPA要求事項を満たすための4ステップ

実務指針の要求事項を一気に満たすのは現実的ではありません。事務所規模に応じて 段階的に整備 するのが王道です。

| 段階 | 実装内容 | 月額目安(10名規模) |

|---|---|---|

| STEP 1(即日着手) | セキュリティ・ポリシー文書化、情報資産台帳作成、MFA全社必須化、退職者アカウント即日削除手順 | 追加コスト ほぼ0円 |

| STEP 2(1〜3か月) | M365 Business Premium導入(Entra ID P1+Intune+Defender for Business)、SaaSバックアップ、メールセキュリティ強化 | 月3〜4万円 |

| STEP 3(3〜6か月) | Sophos MDR等の24時間監視、教育研修・標的型訓練、サイバー保険加入 | 月6〜8万円 |

| STEP 4(6か月〜) | SECURITY ACTION二つ星宣言、ISMS/SOC2取得検討、定期モニタリングの仕組み構築 | 月8〜15万円(認証取得時のみ別途) |

特に STEP 2の Microsoft 365 Business Premium 導入 は、JICPA実務指針の要求事項のうち アクセス権限管理(A26)/端末暗号化(A32)/マルウェア対策(A30)/パッチ管理(A31) を一気にカバーできるため、費用対効果が高くおすすめです。

まとめ|会計事務所のセキュリティは「信頼」を守る経営課題

JICPA実務指針第5号は、形式的な「対策チェックリスト」ではなく、会計事務所が社会的信頼性を維持するための経営課題 として情報セキュリティを位置付けています。

重要なのは「経営者がトップダウンで方針を決め、情報セキュリティ担当者が技術実装を担い、利用者全員が日常業務で実践する」という 3者一体の運用 です。1人事務所でも本人がすべての役割を兼任する形で全責任を果たすことが求められます。

特に、関与先からセキュリティ証明を求められる機会が増えている今、事前にポリシー文書・台帳・実装証跡を整備しておくこと が、新規受任の機会損失を防ぎ、関与先からの信頼を高めます。

弊社では、JICPA実務指針第5号への準拠を目指す公認会計士事務所・税理士事務所向けに、セキュリティ・ポリシー策定支援、情報資産台帳整備、IT製品の選定・導入、SECURITY ACTION宣言/ISMS取得支援までワンストップで対応しています。

よくあるご質問

Q1. JICPA実務指針第5号は法的拘束力がある?

A. 直接的な法律ではありませんが、公認会計士法第27条の秘密保持義務や倫理規則 R114 への準拠を実務面で示す指針として、事実上の拘束力があります。

Q2. 1人事務所でもCISO/CSIRTは必要?

A. 規模に応じた判断が認められていますが、ポリシー・台帳・緊急時連絡体制は1人事務所でも必須。インシデント対応はMDR外注が現実解です。

Q3. 監査法人と税理士事務所で違いは?

A. 実務指針第5号は監査法人向けですが、税理士事務所にも準用が望ましい。技術対策(MFA・EDR・暗号化・バックアップ)は同じ。

Q4. 関与先からセキュリティ証明を求められたら?

A. ポリシー文書・情報資産台帳・SECURITY ACTION宣言・実装証跡の4点セットで対応。本格的にはISMS取得まで踏み込むケースも。

📎 関連記事

| テーマ | 関連記事 |

|---|---|

| 士業向けセキュリティ | ▶ 士業(税理士・社労士・弁護士)のサイバーセキュリティ完全ガイド |

| ID/アクセス管理 | ▶ Microsoft Entra ID vs Google Cloud Identity 徹底比較 |

| 情報漏えい防止 | ▶ DLPとは?仕組み・主要機能・中小企業の選び方 ▶ 情報漏洩が発覚したら?取引先・顧客への報告手順 |

| 監視・運用 | ▶ SIEM/XDR/SOARの違いを図解 ▶ MDRサービス徹底比較 |

| バックアップ | ▶ Microsoft 365バックアップ製品 徹底比較 ▶ バックアップの基本「3-2-1ルール」とは |

| 法令・コンプライアンス | ▶ 改正個人情報保護法とサイバーセキュリティ対策 ▶ 取引先から「セキュリティ対策の証明を求められた」ときの対応法 ▶ サイバー保険は本当に必要?補償範囲・選び方 |